Assalamualaikum Wr.Wb..

dengan diberikan nikmat dan rezeki dari Allah SWT, saya akan berbagi tutorial

kepada anda tentang cara Install dan Konfigurasi Fail2Ban Di Server Linux.

sungguh kesal jika kebanyakan log penuh dan ternyata banyak attacker/pentest

yang menguji server anda dari port ssh yaitu 22, terkadang aksi mereka

secara terus-menerus, nah solusi simple untuk mencegah nya

yaitu menggunakan Fail2ban

oke langsung saja ikuti cara install dan konfigurasi Fail2ban, dibawah ini

pertama update dulu untuk mengambil package dari repository

$ sudo apt update

install fail2ban

$ sudo apt install fail2ban -y

selanjutnya start service fail2ban dan enable

$ sudo systemctl start fail2ban$ sudo systemctl enable fail2ban

kalau sudah active service fail2ban, langkah selanjutnya membuat config

beserta rule untuk mencegah atau memblock serangan dari attacker/pentest

file konfigurasi fail2ban ada dua, jail.conf dan jail.local.

jail.conf adalah file default milik fail2ban,

jail.local ini yang akan dibuat supaya jika fail2ban di upgrade dari repository

config jail.local tidak akan hilang.

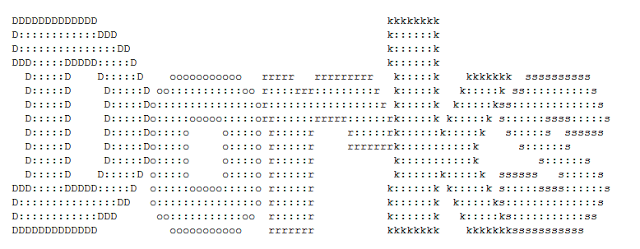

$ sudo nano /etc/fail2ban/jail.local$ sudo vim /etc/fail2ban/jail.local

masukan isi rule nya seperti ini

[DEFAULT]ignoreip = 127.0.0.1/8ignorecommand =bantime = 23600findtime = 100maxretry = 2enabled = false

- bantime menunjukkan berapa lama attacker akan dibanned.

- maxretry menunjukkan berapa kali percobaan gagal yang diijinkan.

- enabled = false . Ya, disini memang defaultnya service yang

dikelola oleh fail2ban hanya ssh. Dan memang lebih baik jangan diganti.

Jika ingin menghidupkan service, edit saja di service

yang ingin dihidupkan dengan value true.

- findtime disini menunjukkan batasan waktu percobaan

gagal yang dibolehkan sebelum dibanned.

selanjut nya kasih rule buat ssh

[sshd]enabled = trueport = sshaction = iptables-multiport[name="blockssh", port="80,443,22,48"]logpath = %(sshd_log)smaxretry = 3

Rule contoh diatas untuk mengamankan service ssh, sehingga jika ada

yang mencoba melakukan bruteforce, ip penyerang akan dibanned

setelah 3x gagal login.

untuk di port bebas bisa ditambahkan sesuai port ssh yang anda custom di server

selanjut nya restart service fail2ban

$ sudo systemctl stop fail2ban$ sudo systemctl start fail2ban$ sudo systemctl restart fail2ban

Untuk membuka blokir ip yang terbanned,

kalian login ke server lalu jalankan perintah berikut

$ sudo fail2ban-client set sshd unbanip 10.10.111.666

jika anda masih kurang mengerti, saya sudah membuatkan

video tutorial dibawah ini

oke mungkin itu saja mengenai tentang fail2ban di linux server

jika ada kesalahan dan kekurangan nya

mohon berikan masukan nya ya

sekian dan semoga bermanfaat...

Wasalamualaikum Wr.Wb...

0 Comments